Maatregelen om de chantage te ontmoedigen

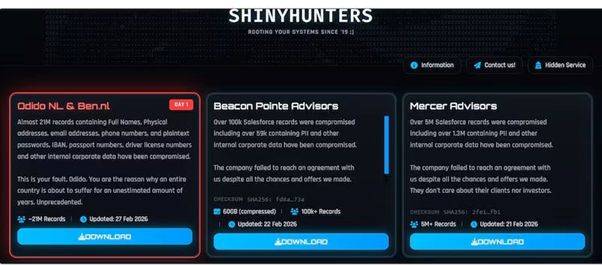

De recente hack bij Odido volgt op de aanval op Clinical Diagnostics afgelopen zomer. Dit zijn natuurlijk twee verschillende organisaties en contexten. Maar toch voelt het voor mij als Groundhog Day: publieke verontwaardiging, crisiscommunicatie, forensisch onderzoek, LinkedIn-discussies waarin iedereen elkaar de maat neemt. En daarna weer door naar het volgende incident.

Ik ben rechtseconoom, doe nu 15 jaar onderzoek naar cybersecurity en ben in 2018 op het onderwerp gepromoveerd: De rechtseconomie van internetveiligheid. Waarom rechtseconomie? Cybersecurity wordt nog vaak als een puur technisch vakgebied gezien. Maar als het gaat om strategie is het juist een juridisch-economisch vraagstuk.

We gaan van incident naar incident. De cybersecuritycommunity in Nederland is professioneel en vaak heel effectief in incident response. Veiligheidsspecialisten weren vanuit de loopgraven aanvallen af. Strategisch verandert er weinig, maar we moeten nadenken over hoe we deze chantage structureel beëindigen of verminderen.

Het gaat dan om de vraag: Welke juridische instrumenten veranderen economische prikkels? Prikkels voor de organisatie om hun cyberbeveiliging te verbeteren of minder snel losgeld te betalen, En prikkels voor aanvallers die een verdienmodel hebben.

Economisch wetgeven

Het frame is nog vaak: cyberaanvallen zijn onvermijdelijk, dus we moeten ze zo goed mogelijk managen. Dat is deels waar. En nogmaals: dat is iets dat de cybercommunity in Nederland als geen ander kan. Aanvallen zullen blijven bestaan.

Daaruit volgt niet dat het verdienmodel van cybercriminelen onaantastbaar is. Cybercrime met losgeldbetaling is lucratief. Zolang betaling rationeel is voor het individuele slachtoffer vanuit individueel perspectief, blijft het verdienmodel in stand. Pim Takkenberg schreef uitgebreid over het ‘duivels dilemma’ om al dan niet te betalen.

Wie het systeem wil veranderen, moet naar de rechtseconomie kijken. Het doel is:

- Ex post (na de aanval): het ontmoedigen of beperken van losgeldbetalingen om het criminele verdienmodel uit te hollen.

- Ex ante (voor de aanval): het verlagen van de potentiële invloed van aanvallen, zodat betalen minder aantrekkelijk of minder noodzakelijk wordt. Door te investeren in cybersecurity natuurlijk. (In het geval van Odido had bijvoorbeeld segmentatie en monitoring de invloed wellicht kunnen verkleinen. En mogelijk had ook toeleverancier Salesforce een rol.)

Het doel is het ontwrichten van de meest lucratieve businessmodellen gecombineerd met additionele prikkels om te investeren in cybersecurity, niet om alle (cyber)criminaliteit uit te willen bannen. Dat is utopie.

Wisselwerking

Beleid rond ex-postbetalingen beïnvloedt ex-ante cybersecurity. Wanneer betalen geen of een duurdere optie is, stijgt de prikkel om vooraf te investeren in bijvoorbeeld:

- segmentatie en back-ups

- crisisvoorbereiding

- logging en detectie

- beperking van dataopslag

- herstelcapaciteit

De invloed van ransomware-aanvallen is vaak groter voor organisaties die hun cybersecurity minder goed op orde hebben. Wie de schade niet kan beperken door losgeld te betalen, investeert eerder in preventie. Het risico wordt dus geïnternaliseerd. In economische termen: moral hazard neemt af.

Juridische instrumenten

1. Strafrecht

In theorie kun je het betalen van losgeld strafbaar stellen. Dat is een vergaande maatregel. In het recht is proportionaliteit altijd belangrijk, je moet de minst zware maatregel nemen bij gelijk effect. Een volledige strafbaarstelling zou alleen verdedigbaar zijn als minder ingrijpende instrumenten onvoldoende effect hebben.

2. Publiekrecht

Hier liggen kansrijke interventies. Denk aan:

- Voorlichting en benoemen van de maatschappelijke kosten voor organisaties en overheden;

- Meldplicht voor ransomware-betaling (voorstel in de UK);

- Verplichte consultatie en collectieve hulp aan de onderneming voorafgaand aan een losgeldbetaling (voorstel in de UK);

- Het verbieden of ontmoedigen van losgeldbetalingen door verzekeraars. (FD-opinie);

- Tijdelijke betalingsverboden in bepaalde sectoren (eveneens een voorstel in de UK);

- Fiscale maatregelen, bijvoorbeeld het belasten van losgeld;

- Of juist subsidiëring van herstel zonder betaling, als bijvoorbeeld een bedrijf niets te verwijten valt maar toch een losgeldbetaling overweegt.

- Versneld invoeren van wettelijke vereisten voor organisaties om hun cybersecurity op een acceptabel niveau te krijgen zodat de invloed van ransomware-aanvallen verkleind wordt (zoals NIS2-richtlijn en DORA-verordening). De Nederlandse overheid is bijvoorbeeld rijkelijk laat met het implementeren van de NIS2 richtlijn in Nederlandse wetgeving.

- Sanctiewetgeving (bijvoorbeeld mbt Rusland) kan losgeld betalen ook verbieden.

3. Privaatrecht en verzekeringen

Aansprakelijkheid kan meerdere kanten op werken. Als organisaties zwaarder aansprakelijk worden gesteld bij datalekken, kan dat een prikkel zijn om beter te beveiligen. Maar het kan ook de prikkel vergroten om juist wél te betalen om het aansprakelijkheidsrisico te beperken. (meer over de zorgplicht hier)

De rol van verzekeraars is belangrijk. Cyberverzekeraars kunnen:

- Betalingen ontmoedigen of uitsluiten

- Collectief risico spreiden

- Investeringen in preventie afdwingen via polisvoorwaarden.

- Kennisdelen over actuele cyberdreigingen in de pool

(Zie mijn boek The Law and Economics of Cyber Security).

Je kan denken aan het stimuleren van cyberverzekeringen of het onderling delen van cyberrisico’s (pooling genaamd, nu toegepast in het MBO)

Dappere keuzes nodig

De discussie binnen de cybersecuritygemeenschap is soms defensief: “We kunnen hier weinig aan doen, anders dan een incident zo goed mogelijk afhandelen op basis van de behoefte van de klant (i.e. de getroffen organisatie).” Dat is begrijpelijk vanuit het technische perspectief. Maar zodra we het vraagstuk economisch en juridisch bekijken, ontstaat er ruimte voor dappere keuzes voor de lange termijn.

De echte vraag is niet of we alle aanvallen kunnen stoppen. De vraag is of we het verdienmodel zodanig kunnen aantasten dat het aantal aanvallen daalt én of we via ex-postbeleid tegelijk ex-ante investeringen kunnen versterken.

Dat vergt dappere keuzes. Ik heb er een aantal vanuit verschillende rechtsgebieden neergezet om een beeld te geven van wat je wel zou kunnen doen. Is dit een panacee? Is dit een volledige lijst? Zijn deze maatregelen pijnloos? Nee zeker niet, maar we kunnen zeker meer doen dan we nu doen.

We zijn jarenlang beter geworden in incident response. Misschien is nu het moment om minstens zoveel energie te steken in beleidsmaatregelen om de cyclus van chantage structureel te breken.

*) Een versie van dit artikel verscheen eerst op de Bernold Substack